GNU/Linux Magazine

N°

Numéro

202

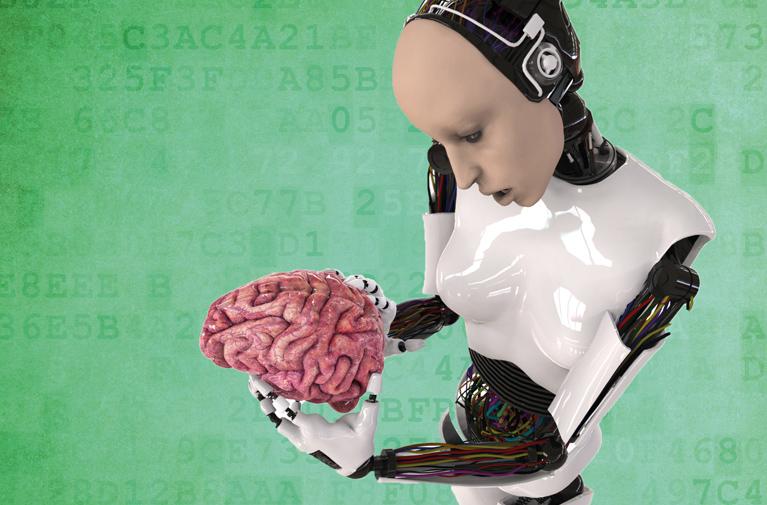

Donnez un cerveau à votre PC !

Qu'est-ce que le style transfer ? Comment cela fonctionne-t-il ? Comment en faire chez soi ? Cet article est là pour répondre à toutes ces questions, et pour vous guider pas à pas sur un exemple.