Couverture

GNU/Linux Magazine

N°

Numéro

230

Numéro

230

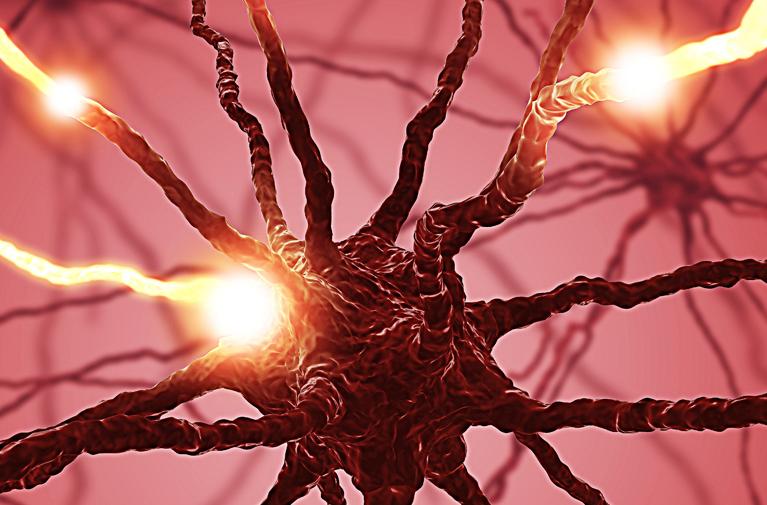

Créez votre premier cortex visuel

Temporalité

Octobre 2019

Dans ce numéro

Image v3

Article mis en avant

Résumé

Plusieurs articles, voire des hors-séries entiers dédiés de votre magazine favori, ont traité différents aspects du Deep Learning et du Machine Learning ou plus exactement, l'apprentissage profond et l'apprentissage automatique [1-6]. Cependant, trop peu d'articles expliquent et détaillent l'élaboration, ainsi que la construction elle-même, d'un réseau de neurones convolutifs, quelle qu'en soit l'application : la reconnaissance d'image, par exemple. Dans cet article, nous allons pallier ce manque en construisant un cortex visuel virtuel, ayant pour but la reconnaissance d'image ou d'objets.