Couverture

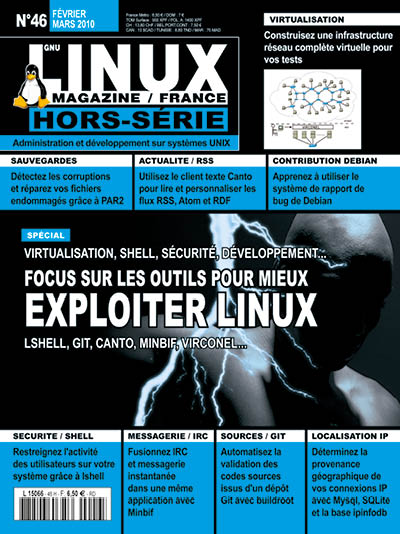

GNU/Linux Magazine

Hors-série N°

Numéro

46

Numéro

46

Focus sur les outils pour mieux exploiter Linux

Temporalité

Janvier/Février 2010

Dans ce numéro

Image v3

Article mis en avant

Résumé

Ne vous êtes-vous jamais demandé pourquoi et par quel miracle un système de plus de 40 ans fait toujours parler de lui ? Pourquoi UNIX est toujours là, un système d'exploitation dont les premières implémentations fonctionnaient sur des ordinateurs surpassés aujourd'hui en puissance et en capacité par la première calculatrice scientifique, le premier PDA ou le premier smartphone qui vous tombe sous la main ? La réponse est simple. Ce merveilleux système repose sur une philosophie solide, adaptable et cohérente. Piqûre de rappel.