Couverture

GNU/Linux Magazine

Hors-série N°

Numéro

52

Numéro

52

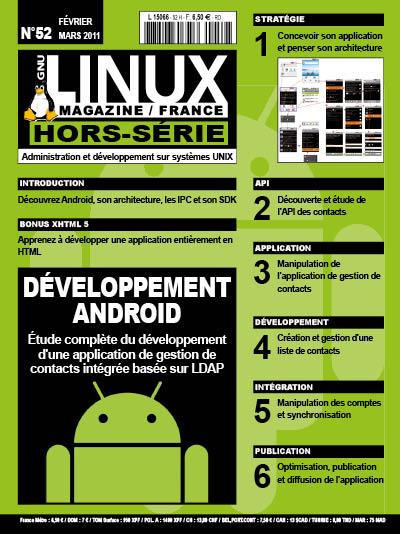

Développement Android

Temporalité

Janvier/Février 2011

Dans ce numéro

Image v3

Article mis en avant

Résumé

Nous allons commencer par introduire les différents concepts présents dans le système Android. Quels sont les principes fondateurs de l'architecture ? Pourquoi ces choix ? Quels sont les avantages et les inconvénients ?