MISC

N°

Numéro

104

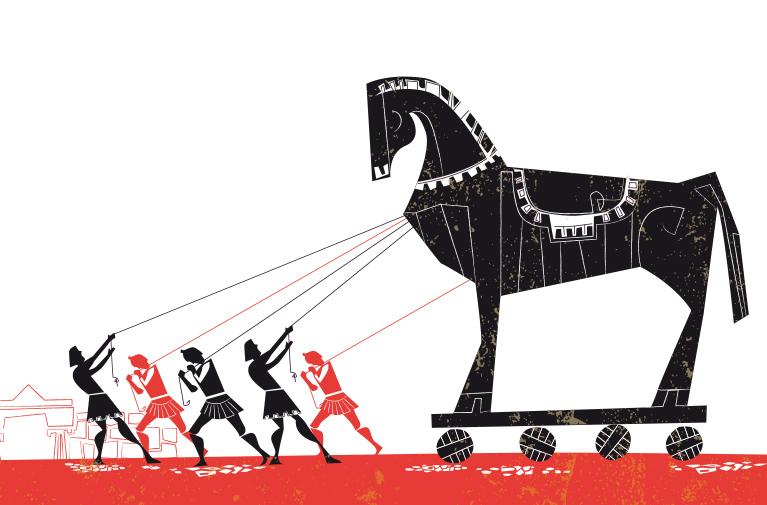

Masquez vos attaques pour bien réussir vos missions Red Team

Il y a quatre ans déjà sortait le hors-série n°12, dédié aux tests d’intrusion avec de nombreux articles touchant à l’approche « Red Team ». Pour rappel, l’objectif de ce type de mission est de se mettre dans la peau d’un attaquant cherchant à s’introduire, par tous les moyens nécessaires, dans le système d’information de la cible.