MISC

N°

Numéro

38

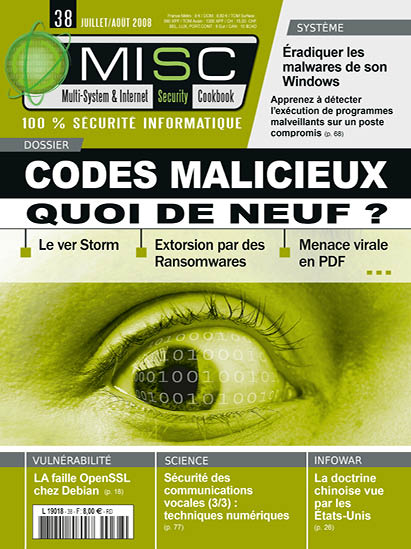

Codes malicieux : quoi de neuf ?

Pour s’adapter aux changements d’environnement qui s’accomplissent toujours plus rapidement, les logiciels malicieux sont en perpétuelle évolution. Cette progression est observable en étudiant Storm. Ce logiciel malicieux est un de ceux qui a le plus attiré l'attention des médias ces derniers mois. Les auteurs de Storm investissent beaucoup d'efforts pour y implémenter des technologies novatrices afin de construire un puissant réseau de systèmes infectés tout en évitant d’être détecté par les outils de sécurité. Cet article donne un historique de cette menace, un aperçu des ses spécificités techniques et de ses mécanismes de communication.