Couverture

MISC

N°

Numéro

127

Numéro

127

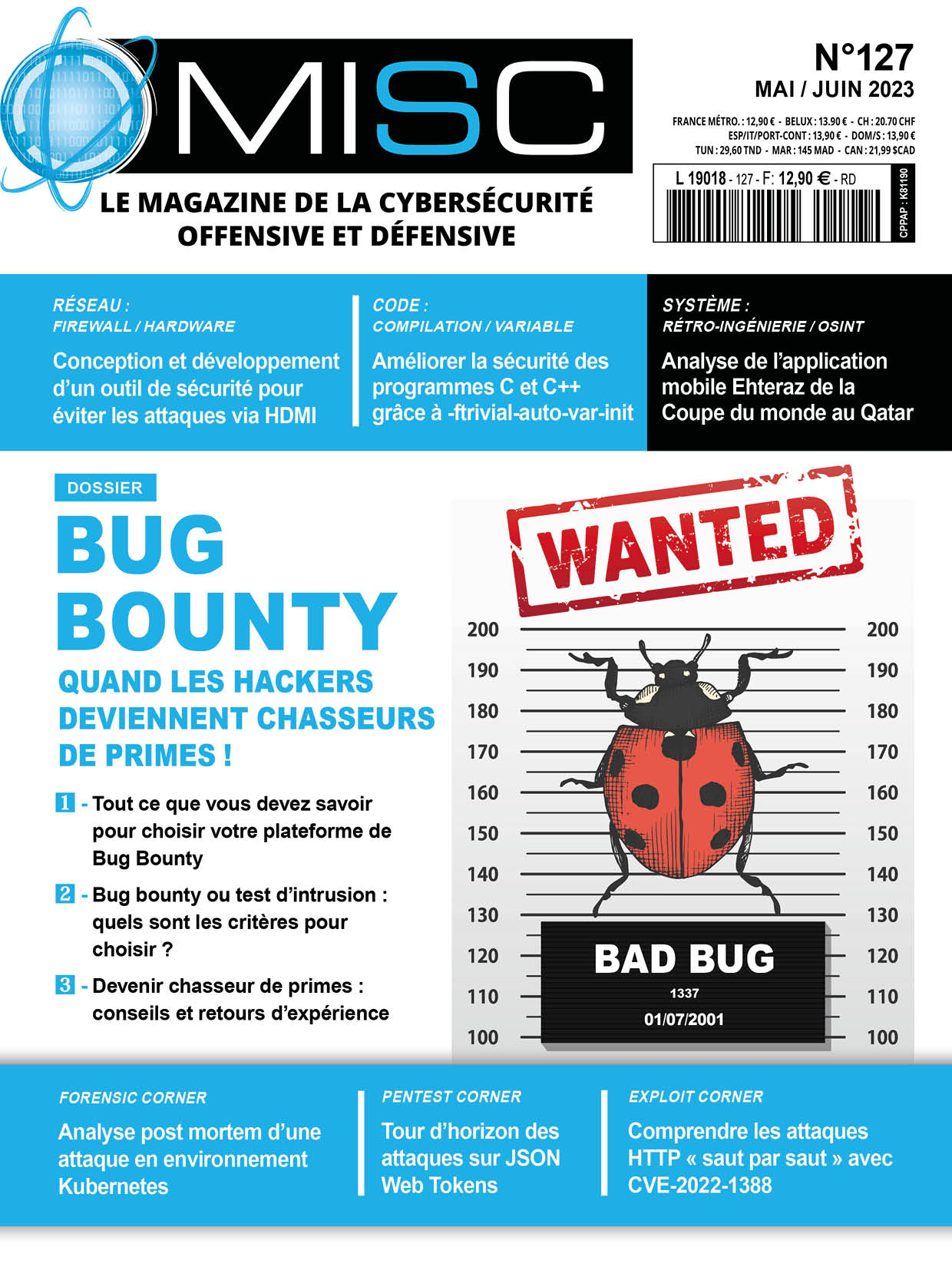

Bug Bounty - Quand les hackers deviennent chasseurs de primes !

Temporalité

Mai/Juin 2023

Dans ce numéro

Image v3

Article mis en avant

Résumé

Lorsqu'une société cherche à évaluer le niveau de sécurité de ses systèmes d'information, plusieurs solutions s'offrent à elle. Traditionnellement, elle pouvait faire appel à des sociétés de conseil pour leur commanditer des audits ou des tests d'intrusion tout en maîtrisant les coûts associés. L'une des limites de cette approche est la temporalité de l'audit et la nécessité de les renouveler fréquemment pour tenir compte des changements sur ses systèmes.