MISC

N°

Numéro

67

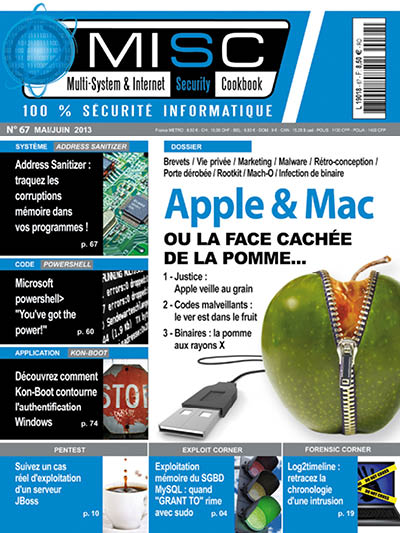

Apple & Mac ou la face cachée de la pomme...

Il était de si bon ton de persifler avec plus ou moins de bonne foi sur les formats fermés d’Office, le manque d’ouverture du système, les protocoles propriétaires (NetBIOS, Exchange, etc.), les positions anti-logiciel libre de Microsoft. Nous nous souvenons avec nostalgie de la belle époque où les libristes s’étranglaient lorsque Ballmer comparait la licence GPL à un cancer. Le monde était simple, le monde était binaire et Microsoft représentait le mal.