Couverture

Hackable

N°

Numéro

42

Numéro

42

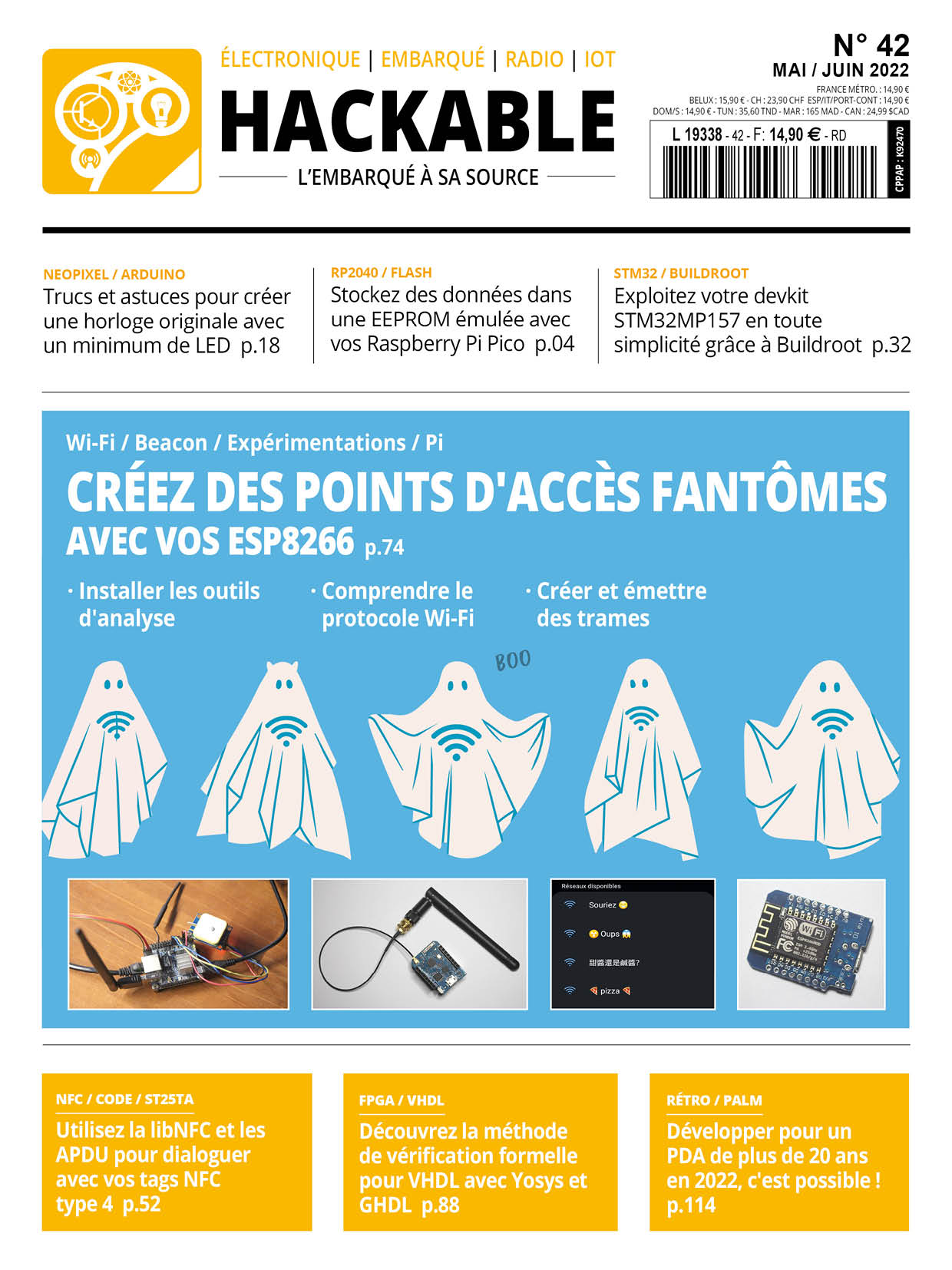

Créez des points d'accès fantômes avec vos ESP8266

Temporalité

Mai/Juin 2022

Dans ce numéro

Image v3

Article mis en avant

Résumé

Pour faire connaissance avec une technologie, qu'elle soit nouvelle ou non, il y a généralement deux méthodes envisageables. Potasser sagement la documentation et étudier ce qui existe, ou avoir une approche plus empirique consistant à jouer et expérimenter au risque d'éventuellement « casser » quelque chose. Lorsqu'il est question de matériel, on y réfléchira à deux fois, mais s'il s'agit d'un protocole réseau, l'approche la moins ennuyeuse est évidente. Voyons cela avec les trames de gestion 802.11.