Hackable

N°

Numéro

13

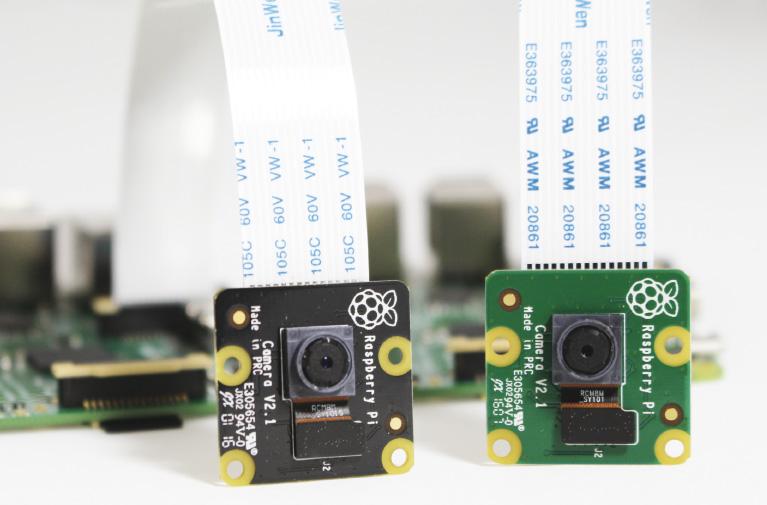

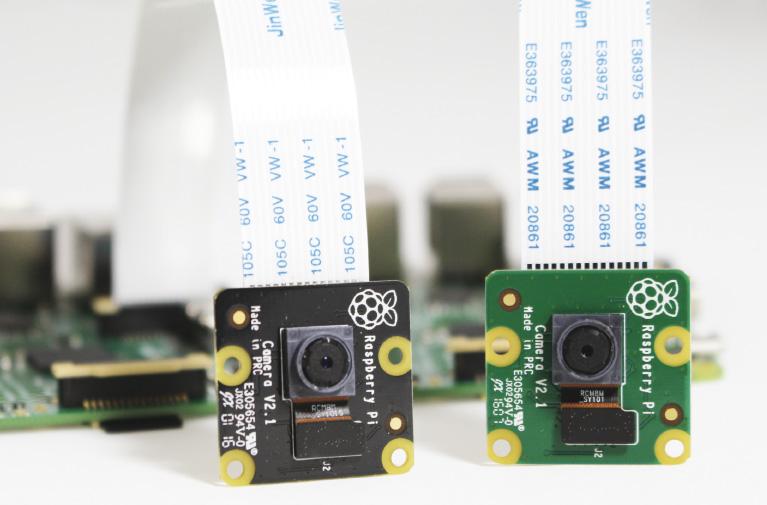

Découvrez et utilisez la caméra Raspberry Pi !

Hackable

Comme vous l'avez constaté dans l'article précédent, une version spécifique du module caméra est vendue sans être équipée d'un filtre infrarouge, lui permettant ainsi de capter des rayonnements en dehors du spectre visible. En dehors de la capture d'images et de vidéos aux couleurs surprenantes, cette déclinaison du module permet un certain nombre de réalisations captivantes....

Ce n'est pas un secret, créer un montage fonctionnel, même si cela demande parfois beaucoup de travail n'est pas grand-chose par rapport au fait de transformer ce même montage en quelque chose de propre, présentable et soigné. En effet, ceci demande généralement des aptitudes qui vont au-delà de l'électronique et de la programmation de croquis, il faut des mains expertes d'artisan. Il existe toutefois une solution : réutiliser et détourner de son usage premier un produit existant !