Hackable

N°

Numéro

29

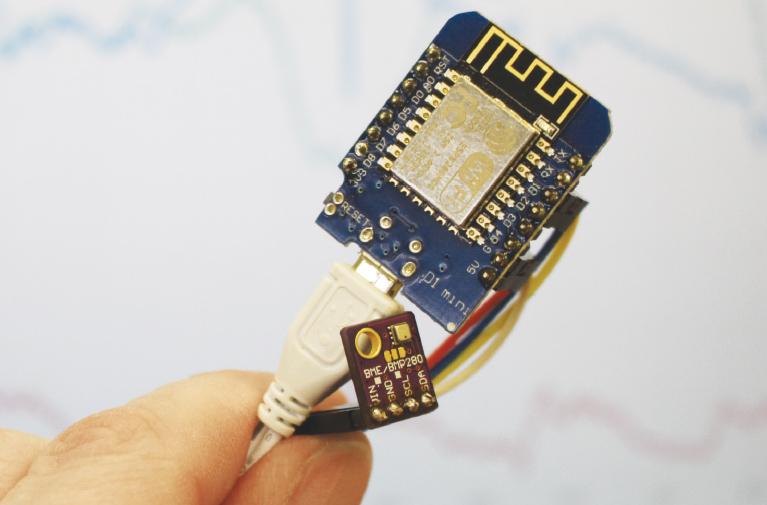

Créez une sonde de température autonome !

Coupler une carte Arduino ou ESP8266 à une sonde environnementale (température, hygrométrie, pression) pour collecter des données n'est pas chose compliquée. Si accumuler ces mesures est aisé, il n'en va pas de même pour les représenter. Le plus souvent, même pour une unique sonde, il est nécessaire de mettre en place toute une infrastructure pour obtenir de beaux graphiques. Mais il existe une autre solution : laisser l'ESP8266 représenter les mesures avec du HTML et un peu de JavaScript...