Couverture

Hackable

N°

Numéro

7

Numéro

7

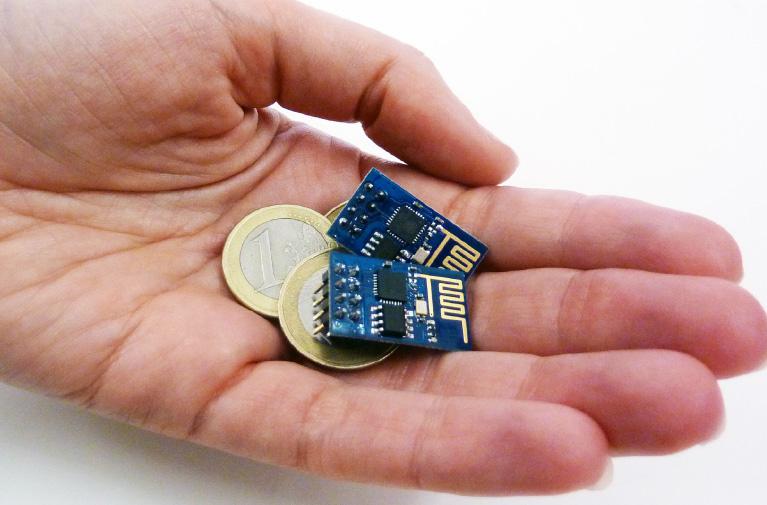

Wi-Fi ultra économique

Temporalité

Juillet/Août 2015

Dans ce numéro

Image v3

Article mis en avant

Résumé

Non, il ne s'agit pas de simplement ajouter des fonctionnalités Wifi à une carte Arduino avec un shield. Ce serait trop simple, trop cher et trop imposant. Nous allons plutôt utiliser ce qui est initialement un module Wifi pour en faire quelque chose d'assez similaire à une carte Arduino, ou du moins pouvant être programmé comme tel, avec l'IDE Arduino.