Couverture

Hackable

N°

Numéro

46

Numéro

46

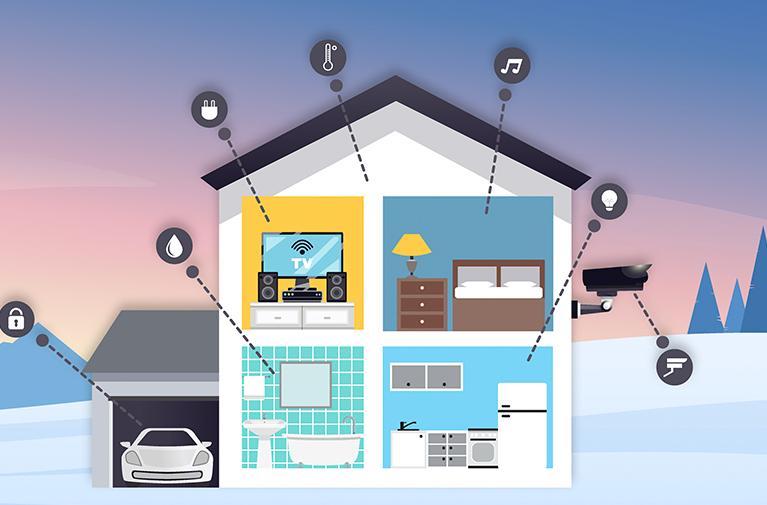

Domotisez facilement avec Home Assistant !

Temporalité

Janvier/Février 2023

Dans ce numéro

Image v3

Article mis en avant

Résumé

Créer une installation domotique dans une maison ou un appartement est souvent un casse-tête. Le nombre d'options disponibles est incroyable, allant du tout clé en main proposé par nombre de fabricants au « bricolage » maison à grands coups de codes, de scripts et d'outils, sans réelle base centrale prévue à cet effet. De plus, s'y retrouver dans la galaxie de solutions open source (Jeedom, Domogik, Home Assistant, etc.) n'est pas aisé et s'arrêter sur l'une d'entre elles encore moins. Je vous propose donc de simplement tester Home Assistant et de juger par vous-même si celle-ci vous correspond...