Couverture

Hackable

N°

Numéro

26

Numéro

26

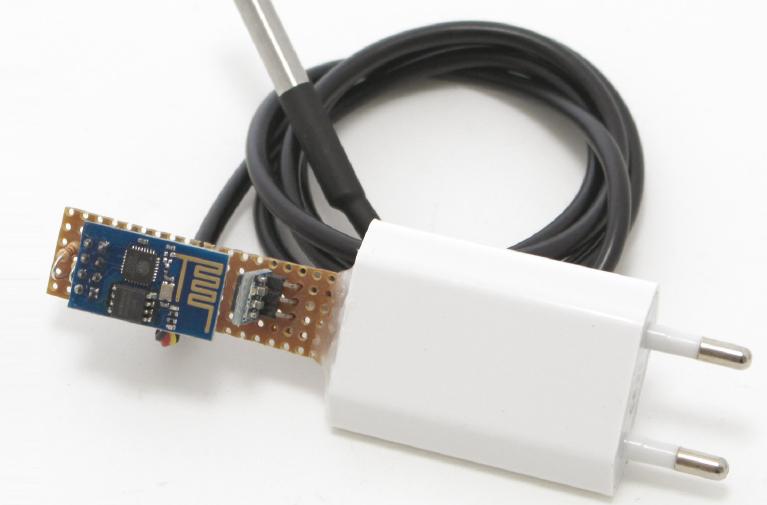

MQTT : le protocole pour simplifier la communication de vos projets connectés

Temporalité

Septembre/Octobre 2018

Dans ce numéro

Image v3

Article mis en avant

Résumé

Quel que soit le projet dans lequel vous vous lancez, s'il nécessite une communication entre plusieurs circuits, vous êtes amené à choisir une méthode pour échanger des informations...