Couverture

Hackable

N°

Numéro

28

Numéro

28

Utilisez la mémoire "secrète" de vos ESP8266 !

Temporalité

Janvier/Février/Mars 2019

Dans ce numéro

Image v3

Article mis en avant

Résumé

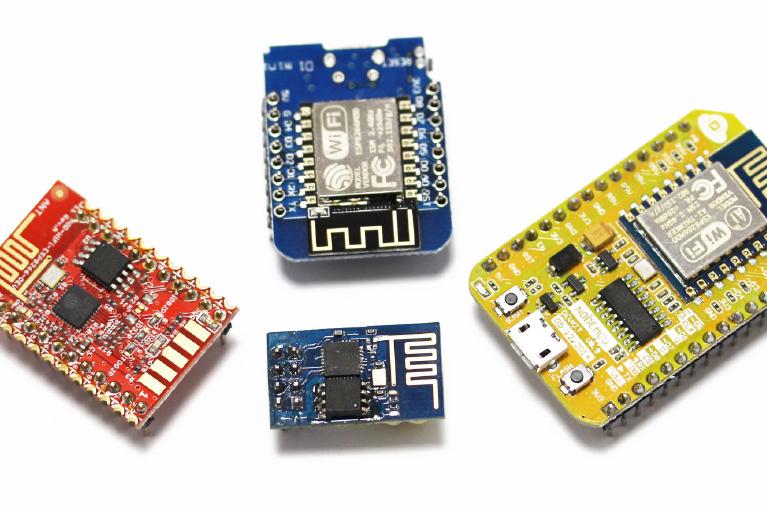

Les cartes et modules à base d'ESP8266 ont grandement évolué depuis l'ESP-01 et ses malheureux 512 Ko de mémoire flash pour les programmes/croquis. On trouve à présent des cartes comme la NodeMCU ou le Wemos D1 pour quelques euros disposant de 4 Mo de flash. Pourtant seul 1 Mo est utilisable pour les croquis, ce qui est plus que suffisant. Voyons comment utiliser l'espace restant pour facilement stocker des données...