Couverture

Hackable

N°

Numéro

21

Numéro

21

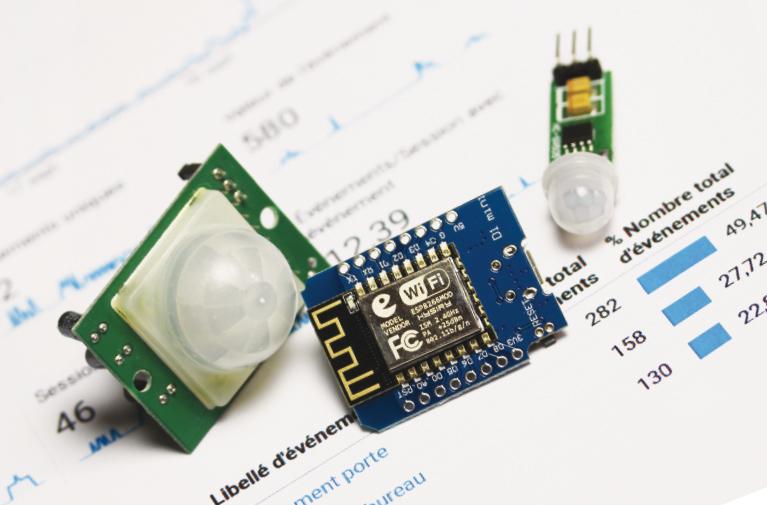

Créez des capteurs de mouvement Wifi économiques

Temporalité

Novembre/Décembre 2017

Dans ce numéro

Image v3

Article mis en avant

Résumé

Si vous disposez d'un site web, quel qu'il soit, vous connaissez sans doute Google Analytics. En incluant un petit bout de JavaScript dans vos pages HTML, vous pouvez ainsi obtenir énormément d'informations statistiques intéressantes, comme le nombre de visites, les pages les plus vues, la vitesse du site ou encore, pour les boutiques en ligne, les commandes et le chiffre d'affaires corrélés avec les visites. Mais saviez-vous que cet outil ne se limite pas qu’au Web ? Avec un peu de code et une carte connectée, il est possible d'envoyer des informations du monde réel pour étoffer vos statistiques...