Ce phénomène des tâches solaires, découvert en 1859, est à l’origine de bourrasques de vent solaire qui, lors des périodes cycliques de forte activité, impactent sur Terre l’équilibre des phénomènes électriques et électromagnétiques sur lesquels s’appuie une grande partie de la civilisation occidentale.

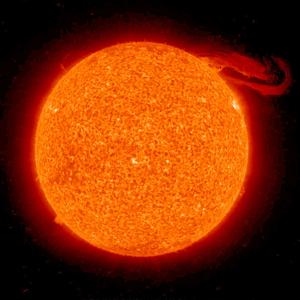

Pourquoi est-ce qu'on nous bassine avec les tâches du soleil ? C'est une question que je me suis souvent posée. Par exemple, l’article de Wikipédia sur le soleil est illustré par une photo d’éruption solaire, d’un fort beau gabarit, datant de 2008… mais on aurait tort de croire que c’est seulement parce que ça fait de jolies photos qu’on s’intéresse au phénomène.

Figure 1 : Une éruption solaire vue en ultraviolet avec de fausses couleurs. CC-BY-SA -…

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Ajouter à une liste de lecture

Ajouter à une liste de lecture