SysOps Pratique

N°

Numéro

125

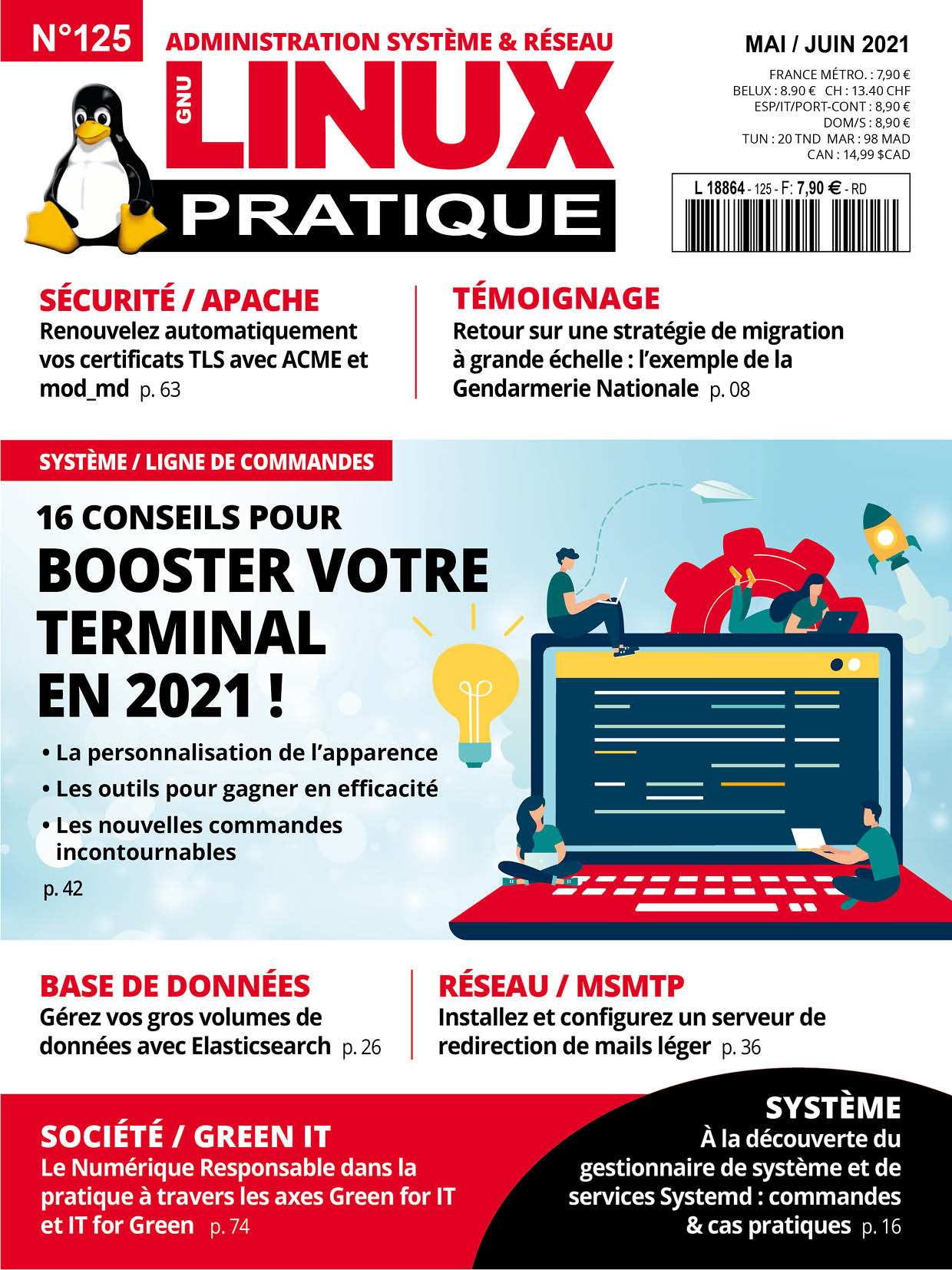

16 conseils pour booster votre terminal en 2021 !

Je vous propose de découvrir le monde merveilleux de la ligne de commandes. Pas un tutoriel pour l’utiliser, mais un ensemble d’outils pour tirer profit au maximum de cet environnement. Que vous soyez débutant ou utilisateur expérimenté, je souhaite dans cet article vous montrer comment personnaliser son apparence, vous passer de certains outils graphiques, vous faire découvrir de nouveaux utilitaires, de nouveaux usages et des alternatives à des commandes historiques connues.