« Briquer » une carte, un module ou un smartphone est un terme que je trouve absolument pertinent. Cela désigne le fait d'arriver à un stade, après maintes bidouilles ou erreurs, où le matériel est dans un tel sale état de configuration qu'il n'est plus possible de s'en sortir par des moyens logiciels courants et standards. L'objet se transforme littéralement en brique, juste bon à servir de presse-papier high-tech. Cela m'est précisément arrivé avec une carte Arduino MKR Vidor 4000. Mais à cœur vaillant (et obstiné) rien d'impossible et voici donc la solution pour vous sortir du même pétrin.

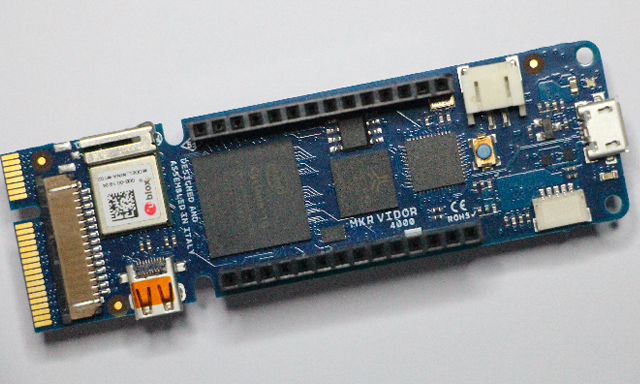

La carte Arduino MKR Vidor 4000 ou, dans la suite de cet article, « le » Vidor 4000 (oui, j'attribue le genre que je trouve pertinent aux choses qui n'en n'ont pas, une RPi femelle et un Vidor mâle, c'est comme ça) est un matériel très différent des autres cartes Arduino et en particulier des modèles les plus courants comme l'Arduino UNO. Très différent, mais aussi d'une tout autre complexité. Le Vidor 4000 est un monstre de technologie, de ressources et de fonctionnalités. Pourtant, comme l'Arduino UNO, celui-ci embarque un bootloader chargé de faciliter sa programmation sans avoir recours à un équipement supplémentaire.

Dans le cas d'une carte UNO, ceci évite d'avoir à utiliser un programmeur AVR ISP. Dans celui du Vidor 4000, une sonde JTAG. Le bootloader n'est rien d'autre qu'un petit bout de code, exécuté dès la mise sous tension (ou un reset), communiquant avec l'ordinateur et écrivant en mémoire flash les programmes que vous souhaitez faire exécuter à la…

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Ajouter à une liste de lecture

Ajouter à une liste de lecture