UniFi est le nom commercial d'une famille de périphériques réseau fabriqués par la société Ubiquiti. Le concept derrière cette gamme est initialement de disposer d'une infrastructure complète (points d'accès, routeurs, switch, équipements domotiques, etc.) formant un ensemble homogène et gérable/configurable facilement via un applicatif de gestion nommé « UniFi Network Controller ». Le problème est qu'en jetant son dévolu sur un périphérique de la gamme en raison de ses caractéristiques séduisantes, le contrôleur est le seul moyen de procéder à sa configuration. Fort heureusement, il est possible de s'éviter un investissement supplémentaire en transformant une simple carte Raspberry Pi en contrôleur UniFi.

Disposer d'une infrastructure réseau homogène et gérée, que ce soit en entreprise ou chez soi, clé en main, est très séduisant. Mais ceci suppose d'une part de disposer et de justifier d'un budget qui peut rapidement devenir assez conséquent, et d'autre part l'inexistence ou l'abandon d'une infrastructure, même partielle déjà en place.

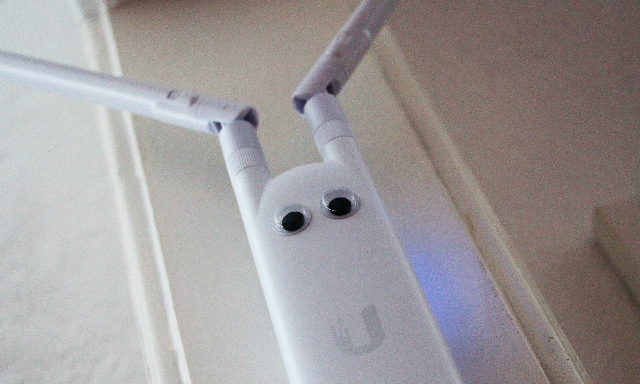

Dans le contexte du présent article, comme dans la plupart des cas, la motivation n'était pas de reconstruire tout un réseau de toutes pièces. L'objectif était simplement de remplacer une installation wifi utilisée depuis quelque temps par quelque chose de plus efficace, moderne et fiable. Dans un précédent article [1], nous avons vu qu'augmenter la portée du wifi pouvait être réalisé à l'aide d'une carte Raspberry Pi disposant de deux interfaces réseau sans fil, servant de « répétiteur ». Cette solution, plus simple à mettre en œuvre qu'une approche filaire, ne saurait cependant être autre chose qu'une rustine…

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Ajouter à une liste de lecture

Ajouter à une liste de lecture