Couverture

MISC

Hors-série N°

Numéro

19

Numéro

19

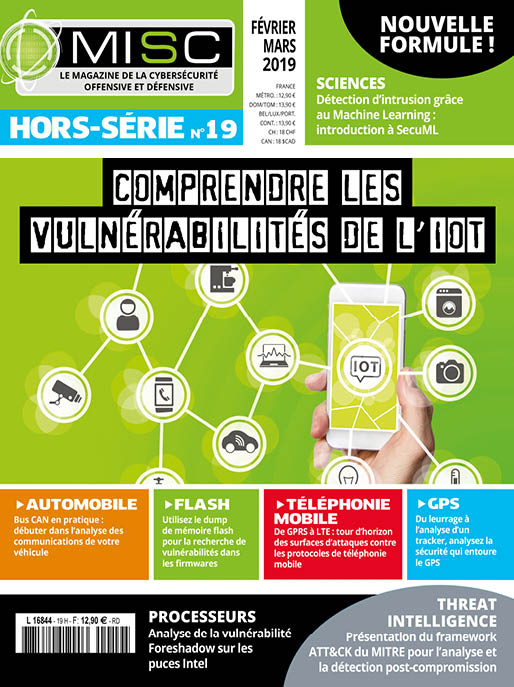

Comprendre les vulnérabilités de l'IoT

Temporalité

Février/Mars 2019

Dans ce numéro

Image v3

Article mis en avant

Résumé

La sécurité des objets connectés est une vaste thématique tant ce qui est couvert par cette dénomination représente un peu près tout ce qui est désormais connecté et ne l’était pas : montre, voiture, brosse à dents, etc. Ce qui a réellement changé, c’est la possibilité de pouvoir s’interfacer facilement au travers de protocoles connus et d’équipements accessibles financièrement (merci la radio logicielle).