Magazine

Résumé

Le réseau Tor nous offre aujourd'hui des solutions clefs en main pour cacher certaines de nos traces pendant la navigation. Quel que soit le niveau d'anonymat souhaité, Tor s'adapte à une utilisation de base ou avancée. Suivez quelques conseils primordiaux et rejoignez ces anonymes de la Toile pour une promenade hors pistes !

1. Découvrir Tor

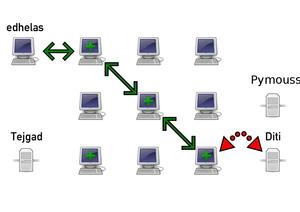

Auteur : Garfieldairlines. Licence CC-BY-SA-3.0.

Tor, The Onion Router, est un réseau overlay décentralisé, actuellement distribué sous la licence libre BSD (Berkeley software distribution licence). Vous vous êtes peut-être déjà demandé comment rendre anonymes vos échanges Internet basés sur le protocole TCP ? Tor réalise ce tour de force avec succès. Pour cela,…

La suite est réservée aux abonnés. Il vous reste 90% à découvrir.

Déjà abonné ? Se connecter

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Envie de lire la suite ? Rejoignez Connect

Je m'abonne maintenant

Ajouter à une liste de lecture

Ajouter à une liste de lecture