- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

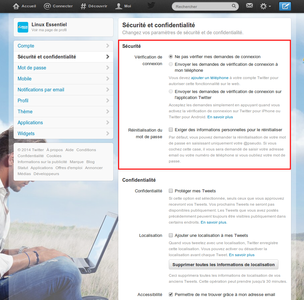

Protégez vos profils sur les réseaux sociaux

Magazine

Résumé

Pour partager plus facilement vos dernières découvertes et projets, communiquer avec vos proches, renouer avec d'anciens contacts, vous avez, comme des millions d'internautes dans le monde créé vous aussi votre profil sur un ou plusieurs réseaux sociaux. Seulement, entre s'exprimer sur Twitter, Facebook ou Google + à l'attention de ses proches ou à destination du monde entier il n'y a qu'un pas. Il suffit que vous n'ayez pas activé ou désactivé certaines options pour que votre dernière mésaventure ou folie du moment soit diffusée à large échelle. Voilà pourquoi une petite mise au point s'impose.

La suite est réservée aux abonnés. Il vous reste 90% à découvrir.

Déjà abonné ? Se connecter

Envie de lire la suite ? Rejoignez Connect

Je m'abonne maintenant

Ajouter à une liste de lecture

Ajouter à une liste de lecture