Depuis toujours, les codes malicieux cherchent à échapper aux détections des antivirus, ainsi qu'à ralentir leur analyse à l'aide d'outils d'obfuscation de code. Le cheval de Troie Zeus n'échappe pas à cette règle. Cet article est une étude d'un cas récent et concret d'unpacking de malware. Et, la cerise sur le gâteau, une fausse signature digitale « Kaspersky Lab » est présente dans cette souche.

1. Inspection du fichier

Je commence toujours une session de reverse engineering par l'inspection du fichier. Propriétés, headers, imports, point d'entrée, etc. Nous allons voir chaque étape en détail.

1.1 Propriétés du fichier

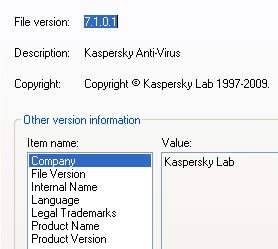

Lors de l'inspection des propriétés du fichier, on se rend compte que le fichier prétend être un fichier de l'antivirus Kaspersky :

On remarque aussi un onglet digital signature. Voyons les détails de celle-ci :

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Ajouter à une liste de lecture

Ajouter à une liste de lecture