La solution BlackBerry de RIM est aujourd'hui l'un des systèmes les plus déployés en entreprise pour la messagerie en temps réel sur terminaux mobiles. Dans cet article, nous nous intéresserons aux intrusions sur BlackBerry Enterprise Server ; nous verrons en particulier comment la compromission de ce serveur peut engendrer la compromission de l'ensemble de la flotte et l'interception des données transitant par les terminaux (mail, SMS, appels téléphoniques, micro d'ambiance). Enfin, la dernière partie présentera quelques éléments de sécurisation.

1. Introduction

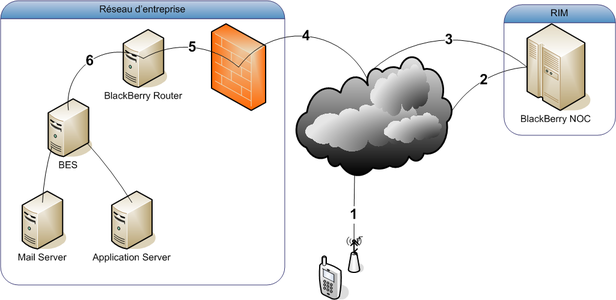

Le BES (BlackBerry Enterprise Server) est un applicatif proposé par la société canadienne RIM (Research in Motion) permettant de recevoir en mode push des e-mails sur les terminaux associés. Le BES a deux principaux rôles : celui d'interface entre les serveurs de messagerie internes et les terminaux ainsi que la gestion de la flotte mobile. Il permet, par exemple, de rediriger les e-mails sur les terminaux, de synchroniser des informations de type PIM (contacts, calendrier, etc.) ou de déployer automatiquement des applications.

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première