En octobre 2012, l’équipe d’experts de Kaspersky Lab a mené une enquête à la suite d’une série d’attaques contre des réseaux informatiques ciblant des services diplomatiques internationaux. L’enquête a permis de mettre à jour et d’analyser un réseau de cyberespionnage à grande échelle. L’opération « Red October » aurait débuté en mai 2007 et se poursuivait encore en janvier 2013 lors de la publication de notre premier rapport.Le principal objectif des assaillants était de recueillir des renseignements auprès des organismes compromis. Les informations obtenues sur les réseaux infectés étaient souvent réutilisées pour s’introduire dans d’autres systèmes (liste d’identifiants collectés, etc.). Pour piloter le réseau des machines infectées, les auteurs des attaques ont créé plus de 60 noms de domaines et ont utilisé plusieurs serveurs hébergés dans différents pays, dont la majorité en Allemagne et en Russie.Outre les cibles traditionnelles (postes de travail), le système est capable de voler des données à partir d'appareils mobiles (iPhone, Nokia, Windows Mobile), d’équipements réseau d'entreprise (Cisco) et de disques amovibles (y compris les données déjà supprimées via une procédure de récupération).Cet article s’intéresse à la partie mobile de Red October.Avant de présenter les modules pour mobiles, nous allons voir comment ceux-ci sont installés sur la machine cible.

1. Vecteur d'infection

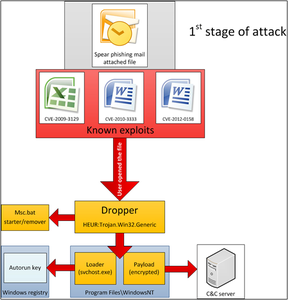

Toutes les attaques contre les mobiles sont effectuées à l'aide d'une machine (PC) infectée au préalable. Les machines sont compromises à l'aide d'attaques classiques (en l'occurrence du spearphishing et des documents piégés) afin d'installer un cheval de Troie sur la machine :

L'exécutable embarqué est un « Dropper », qui extrait et exécute trois fichiers supplémentaires. Parmi ces trois fichiers, deux d'entre eux sont intéressants. Le premier est un Loader, responsable du chargement du second…

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Ajouter à une liste de lecture

Ajouter à une liste de lecture