Le 10 août 2016, Yue Cao présente à la conférence USENIX une attaque par canal auxiliaire sur le protocole TCP. La vulnérabilité est issue de l’implémentation des noyaux Linux de la RFC 5961 en octobre 2012 [1]. L’attaque décrite par Yue Cao permet, sans être en position d’homme du milieu, et sous réserve de conditions réseau favorables, de déterminer les informations nécessaires à la fermeture ou à l’injection de données dans une connexion TCP établie.

1. Rappel sur le protocole TCP

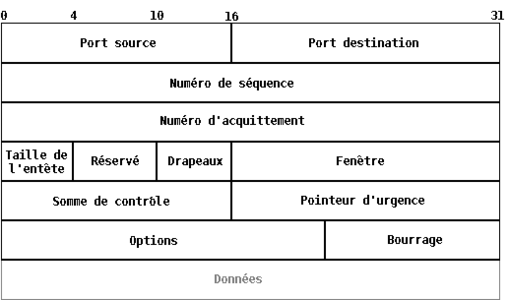

Pour comprendre cette attaque, il est nécessaire de connaître les bases du protocole TCP (décrit dans la RFC 793 [2]). Cet article part du principe que vous maîtrisez déjà ces bases. Les rappels ci-dessous ont pour objectif d’assurer un vocabulaire commun, nécessaire à la description de la vulnérabilité et de l’attaque.

TCP est un protocole en mode connecté. Une connexion TCP (sur IP) est définie par un quadruplet : adresse IP source, adresse IP destination, port source, port destination. Une session TCP fonctionne en trois phases :

- l’établissement de la connexion ;

- le transfert des données ;

- la fin de la connexion.

Afin d’assurer le bon déroulement de ces trois phases, plusieurs informations sont requises, elles transitent dans les entêtes du protocole (voir figure 1).

Figure 1 : Structure d’un segment TCP.

Les champs importants pour comprendre cette vulnérabilité sont les...

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première