Magazine

Résumé

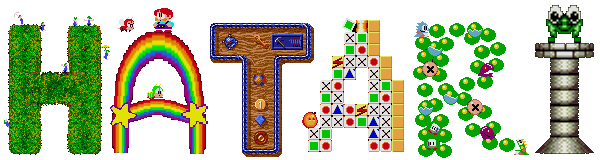

La fin des années 80 a été marquée par l’avènement des ordinateurs 16/32 bits basés sur le processeur Motorola 68000. Plus puissants que leurs aînés, ils ont permis de faire rentrer dans les foyers des jeux rivalisant avec les bornes d’arcade. En 1985, l’Atari ST fit son apparition à prix abordable, et des centaines de jeux furent produits pour cette machine. Aujourd’hui, l’émulateur Hatari permet d’y jouer à nouveau, pour notre plus grand bonheur.

Hatari est un émulateur Atari ST sous licence GPL, particulièrement fidèle à la machine d’origine (http://hatari.tuxfamily.org/). Il respecte notamment le temps d’exécution de chaque instruction du langage machine. Ainsi, il permet de faire fonctionner quasiment tous les logiciels à l’identique. Même les démos, ces créations artistiques et technologiques qui poussent le matériel dans ses derniers retranchements, marchent à merveille.

Hatari se distingue aussi par…

La suite est réservée aux abonnés. Il vous reste 94% à découvrir.

Déjà abonné ? Se connecter

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Envie de lire la suite ? Rejoignez Connect

Je m'abonne maintenant

Ajouter à une liste de lecture

Ajouter à une liste de lecture