Créé par Dafydd Stuttard (@PortSwigger), Burp Suite fait partie de cette gamme d'outils que l'on pourrait qualifier de « couteau suisse » du domaine du pentest web. À la fois extrêmement polyvalent et doué dans chacune des tâches de cette discipline, il représente un outil « must have » pour toute personne désirant découvrir les tests d'applicatifs web ou perfectionner ses compétences dans ce domaine. L'auteur a par ailleurs coécrit « Web Application Hacker Handbook » [1], qui est un autre incontournable du domaine dont nous recommandons chaudement la lecture.

Fort de ses presque 11 ans de maturité il continue de nos jours à être massivement utilisé alors que, paradoxalement, son look and feel n'a pas énormément évolué. Mais tout pentester qui se respecte sait que « l'important c'est ce qu'il y a sous le capot » et nous allons voir à travers cet article comment appréhender ce monument des outils web offensifs.

Il va sans dire que l'utilisateur confirmé ne trouvera pas ici son bonheur, à moins qu'il ne veuille réviser ses classiques.

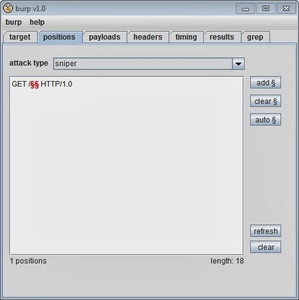

Fig. 1 …

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Ajouter à une liste de lecture

Ajouter à une liste de lecture