La notion de « convergence des technologies » est devenue une expression à la mode, souvent employée pour vanter les mérites et les capacités des derniers téléphones ou autres équipements mobiles. Ces derniers téléphones, appelés maintenant « ordiphones » (et non plus « smartphones ») dans la langue de Molière, allient à la fois les fonctionnalités d'un PDA , « Personal Data Assistant », (voire d'un ordinateur portable) et celles d'un téléphone portable. Si ces équipements constituent une véritable révolution technologique, les schémas et méthodes d'analyse criminalistique doivent-ils aussi connaître leur propre révolution ?Après avoir abordé dans un premier temps quelques généralités sur ces appareils, nous verrons en quoi ces ordiphones constituent un vrai défi lors de leur analyse forensique. Nous aborderons ensuite les méthodes mises en place par le département informatique et électronique de l'Institut de Recherche Criminelle de la Gendarmerie Nationale pour relever ce défi. Nous précisons que cet article ne s'intéressera pas à l'analyse de la mémoire vive d'un ordiphone, de type « Live forensics », ni de sa carte SIM.

1. Généralités

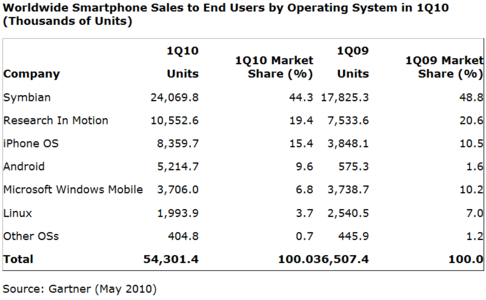

Malgré la convergence entre la téléphonie et les fonctionnalités d'un PDA, c'est en réalité la partie applicative, autrement dit la partie « PDA » et les systèmes d'exploitation qui ont connu les évolutions les plus rapides et les plus remarquables : du psion organiser (de marque Psion), ancêtre du PDA, aux tous derniers ordiphones, la bataille est toujours ouverte entre les concepteurs de systèmes embarqués : Microsoft, avec Windows CE (cœur de Windows Mobile), Palm, Inc. et son WebOS sous licence GPL, Apple et iPhone OS, Nokia et Symbian OS, sans oublier Google avec Android. Ainsi, les ordiphones d'aujourd'hui se caractérisent principalement par leurs systèmes embarqués. La figure 1 illustre la répartition des parts de marché des différents systèmes d'exploitation embarqués.

Fig. 1 : Vente des ordiphones dans le monde au 1er quadrimestre 2010 [Gartner]

Avec plus de 50 millions d'unités vendues dans le monde au 1er...

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première