S’il est un sujet de trolls quasi quotidien sur la Toile, c’est bien de chercher à démontrer quel est le meilleur navigateur web. Ça tombe bien, ce qui suit a justement pour objectif d’alimenter ces trolls !Cet article effectue un tour d'horizon (non exhaustif) des outils de sécurité destinés à l’utilisateur, tels que les filtres anti-phishing, les protections contre les malwares ou contre ces attaques bizarres1 qui se terminent par « jack ». Seront aussi évoqués les mécanismes implémentés par les navigateurs afin de complexifier l’exploitation d’une vulnérabilité.

1. Les protagonistes

Commençons par présenter les intervenants : Internet Explorer 8, le navigateur de Microsoft, domine toujours le marché, sans doute parce qu'il est toujours livré nativement avec Windows. Le challenger, Firefox le petit panda roux, se porte bien et continue à se faire adopter (il en est à 30% d’après les rumeurs) tandis que Google joue le trouble-fête avec Chrome, fondé sur le projet open source Chromium. Nous parlerons aussi du navigateur d'Apple, Safari, pour ne pas laisser les utilisateurs Mac seuls dans leur coin, ainsi que d'Opera, sinon certains risquent de bouder.

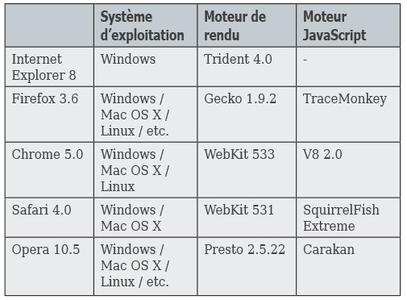

Le tableau suivant achève les présentations de manière un peu plus intime :

Chaque année, le concours Pwn2Own de la conférence CanSecWest2 nous rappelle que les navigateurs web restent de bons points d'entrée pour un attaquant, malgré les protections mises en place. Qu'en est-il vraiment ?

2. Les protections « visibles »

Les vulnérabilités des...

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première