1. Mise en place de l’environnement

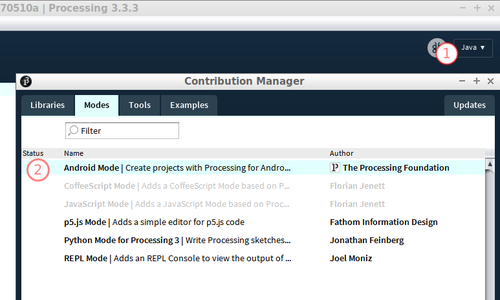

Pour permettre à Processing de générer des applications pour Android, il faut commencer par installer un nouvel outil : le mode Android. Cliquez sur la liste déroulante en haut à droite de la fenêtre et faites Ajouter un mode.... Sélectionnez et installez le mode Android (Figure 1).

Figure 1

Toujours dans cette même liste déroulante, un item « Android » est apparu. En…

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Ajouter à une liste de lecture

Ajouter à une liste de lecture