L'évolution de l'Internet suscite de nombreux débats et recherches. Les préoccupations relatives à la centralisation, à la censure, à la sécurité et aux coûts du Web traditionnel ont incité les experts à explorer d'autres approches. L'une de ces alternatives est IPFS (InterPlanetary File System), un système de stockage de fichiers distribué en mode pair à pair. IPFS introduit un mécanisme différent pour le stockage et le partage de données, offrant une autre perspective face au protocole HTTP traditionnel.

1. Introduction à IPFS

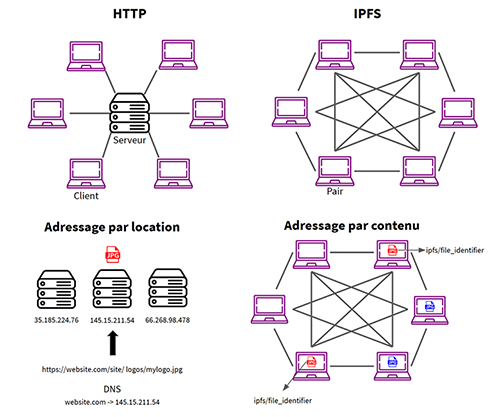

IPFS, puise son inspiration dans plusieurs protocoles bien connus, créant ainsi une infrastructure décentralisée en pair à pair. En combinant des concepts issus du Web sémantique, de BitTorrent et de Git, IPFS propose un environnement où le stockage et le partage de données se font de manière distribuée et résiliente (voir figure 1).

Après avoir compris la nature décentralisée d'IPFS, un autre concept fondamental à appréhender est sa méthode d'adressage …

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Ajouter à une liste de lecture

Ajouter à une liste de lecture