Magazine

Spécialité(s)

Résumé

Dans la course à la haute disponibilité, le basculement automatique en cas de défaillance est un mécanisme incontournable pour assurer la continuité de service. Par exemple, vous pouvez avoir déployé le meilleur des répartiteurs de charge, si vous n’en déployez qu’un, vous créerez par la même occasion un point unique de défaillance. La mise en place d’une IP virtuelle va vous permettre d’éviter cela, suivez le guide...

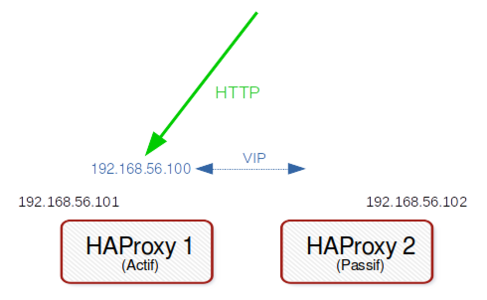

Pour illustrer l’article, nous prendrons l’exemple d’un serveur HAProxy que nous souhaitons redonder en mode Actif/Passif.

Fig. 1 : Schéma de principe.

1. Créer le cluster

1.1 Installation de Corosync

La première chose à faire est la mise en place du cluster avec Corosync. Ce dernier permet d’assurer la…

La suite est réservée aux abonnés. Il vous reste 90% à découvrir.

Déjà abonné ? Se connecter

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Envie de lire la suite ? Rejoignez Connect

Je m'abonne maintenant

Ajouter à une liste de lecture

Ajouter à une liste de lecture