Comme nous l’avions vu dans l’article consacré la norme ISO 27001, l’identification et l’analyse des risques en sécurité de l’information sont deux étapes incontournables dans la mise en œuvre d’un système de management ISO 27001. Basée sur un processus itératif et non linéaire, la norme ISO 27005, publiée le 4 juin 2008, vient en appui aux concepts généraux énoncés dans la norme ISO 27001. Inspirée de méthodes existantes et plus particulièrement de la méthode EBIOS V2, la norme ISO 27005 contient les lignes directrices relatives au processus de gestion des risques en sécurité de l’information.

1. Le modèle PDCA de la norme ISO 27005

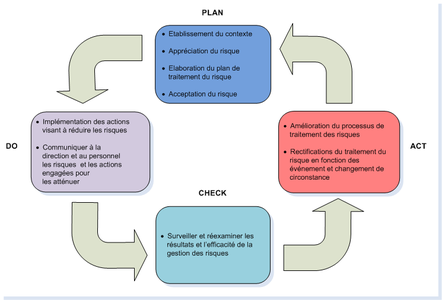

La norme ISO 27005 applique au processus de gestion des risques le cycle d’amélioration continue PDCA tel qu’on le retrouve dans la norme ISO 27001:

Figure 1 : Modèle PDCA ISO 27005

2. Processus de gestion des risques

Le processus de gestion des risques en sécurité de l’information se décline en six grandes étapes elles mêmes divisées en…

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Ajouter à une liste de lecture

Ajouter à une liste de lecture