Dans cet article, nous abordons le sujet des pentests sur infrastructures Lotus. « Lotus », vous avez bien dit « Lotus » ??? Oui, oui, vous savez, cette interface très longue à charger, qui vous ouvre le monde merveilleux de produits complexes et mystérieux. Vous l’avez certainement même déjà rencontrée lors d’un audit, sur un réseau, avec son port TCP/1352 ouvert. Vous vous êtes dit « que faire maintenant ? ». Cet article va tenter de répondre à cette question.

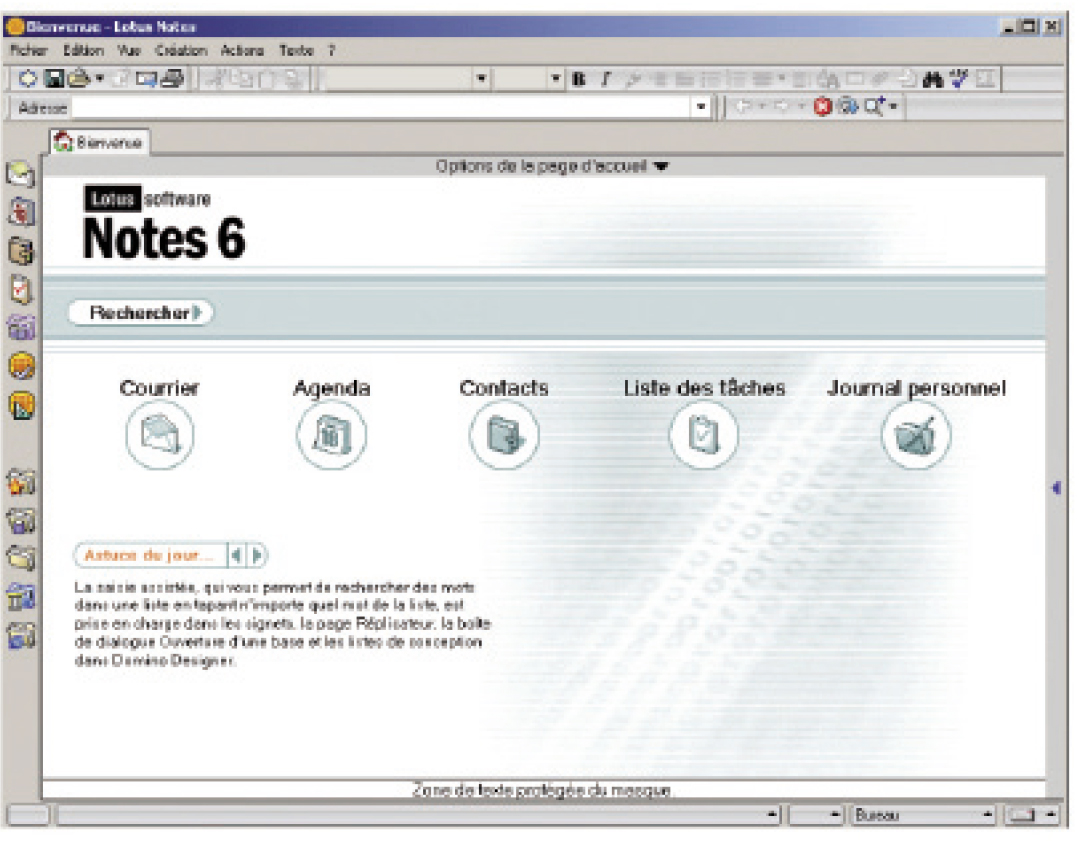

Voici une photo du client pour rafraîchir les mémoires :

Tout d’abord, présentons brièvement les différents éléments qui composent l’offre Lotus. Lotus est le nom de la société appartenant à IBM, auteur des composants « Domino » (partie serveur) et Notes (partie cliente). La version actuelle est la version 7, serveurs et clients suivant les mêmes numéros de version. Le gros du parc installé est cependant en version 6 (notamment 6.5.x). Le serveur s’installe sur quasiment tous les systèmes d’exploitation, le client en revanche est un peu plus capricieux et ne fonctionne correctement que dans des environnements Windows. Le serveur n’est livré par défaut avec aucun compte système ou d’administration. Les…

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Ajouter à une liste de lecture

Ajouter à une liste de lecture