Quand vous pensez sécurité VoIP, vous voyez surtout la sécurité autour du protocole SIP. Pourtant, dans les environnements Cisco, bien d'autres protocoles sont utilisés et permettent de mettre en évidence certaines lacunes, et non des moindres ! De plus, ici, nous ne parlons plus de VoIP, mais de communications unifiées ce qui implique une interaction avec d'autres systèmes de l'écosystème VoIP.

1. La prise d'empreinte sur une infra VoIP Cisco

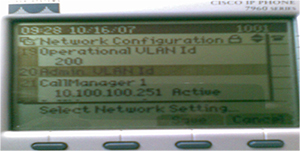

Une manière simple d'obtenir le VLAN ID voix ainsi que les adresses IP des serveurs de l'infrastructure passe souvent par le téléphone grâce à la fonction « Paramètre » du menu.

Si cette fonction a été désactivée sur le téléphone, il est toujours possible d'écouter les trames réseau et de les analyser afin de récupérer des informations utiles pour la suite des tests.

Plusieurs cas de figure peuvent être rencontrés. Si le téléphone est alimenté en PoE (Power Over Ethernet), et que comme tout bon pentester que…

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Ajouter à une liste de lecture

Ajouter à une liste de lecture