Cet article présente 2 outils indispensables lors de la réalisation d'un test d'intrusion web : un navigateur et un relais HTTP. Pour cet article, Firefox et Burp ont été choisis car ils représentent probablement la solution la plus utilisée et ont l'avantage de fonctionner sur la plupart des systèmes d’exploitation.

1. Principe et architecture générale

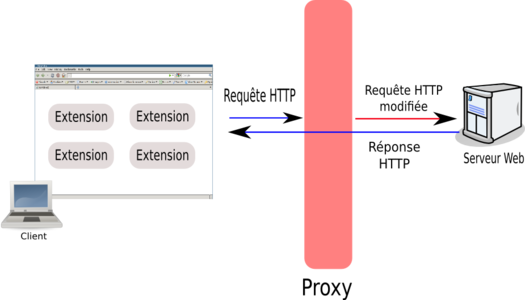

Le découpage entre les extensions Firefox, Firefox et le proxy s’articule de la façon suivante :

Les extensions Firefox sont installées à l’intérieur du navigateur et permettent d’étendre les fonctionnalités de celui-ci. Une fois la requête HTTP créée par le navigateur, le Proxy va permettre de modifier cette requête avant de la faire suivre au serveur. Le serveur reçoit la requête et la traite. La réponse est renvoyée au navigateur par le biais du proxy. Cette réponse peut être modifiée par le proxy avant d’être…

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Ajouter à une liste de lecture

Ajouter à une liste de lecture