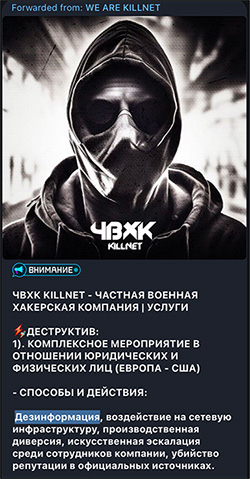

L’invasion russe de l’Ukraine en février 2022 a causé un sursaut des tensions géopolitiques qui se sont répercutées dans les champs informationnel et cybernétique. Parmi les acteurs impliqués dans cette guerre, les hacktivistes du groupe Killnet font partie de ceux ayant le plus attiré l’attention. Cet article présente une analyse de ses activités en utilisant la matrice DISARM.

L’invasion russe de l’Ukraine en février 2022 a connu des répercussions dans les champs informationnel et cybernétique. Parmi les acteurs impliqués dans cette guerre, les hacktivistes du groupe Killnet sont ceux ayant le plus attiré l’attention grâce à leurs actions et leurs capacités à tirer leur épingle du jeu, en utilisant cette guerre comme un catalyseur pour leurs activités cybercriminelles.

…- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

Ajouter à une liste de lecture

Ajouter à une liste de lecture