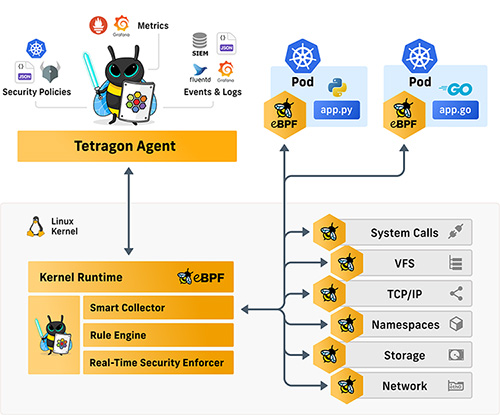

L’observabilité et la sécurité présentent de nouveaux défis pour les administrateurs et les développeurs dans les environnements conteneurisés comme Kubernetes. Tetragon est un projet open source basé sur eBPF offrant des solutions à ces problématiques, présentant de nombreux avantages comme la transparence pour les applications, une visibilité approfondie et une surcharge minimale du système.

Tetragon (tetʁaɡɔn) est un projet open source basé sur eBPF, qui offre une observabilité transparente des différents événements du noyau Linux et permet également l'application de politiques de sécurité en temps réel. Cette visibilité approfondie ne nécessite pas de modifications ou de redémarrage des applications, avec une surcharge minimale grâce à une logique de filtrage et d'agrégation intégrée directement dans le collecteur de niveau noyau basé sur eBPF.

Par défaut, Tetragon permet de suivre le cycle de vie des processus s'exécutant sur le système, mais sa polyvalence lui permet également d’observer n'importe quel événement du noyau.

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première

[EBPFIO] Site officiel de la technologie eBPF : https://ebpf.io

[LIZRICE] L. Rice, « Learning eBPF », O'Reilly Media, March 2023, ISBN 9781098135126

[MISC117] S. Afchain, S. Baubeau et G. Fournier « Sécurité à l’exécution sous Linux », MISC n°117, septembre-octobre 2021 : https://connect.ed-diamond.com/misc/misc-117/securite-a-l-execution-sous-linux

[DEFCON] R. Guo et J. Zeng « Phantom Attack: Evading System Call Monitoring », DEF CON 29, 2021 : vidéo: https://www.youtube.com/watch?v=yaAdM8pWKG8, diapo: https://media.defcon.org/DEF%20CON%2029/DEF%20CON%2029%20presentations/Rex%20Guo%20Junyuan%20Zeng%20-%20Phantom%20Attack%20-%20%20Evading%20System%20Call%20Monitoring.pdf

[DOC] Documentation de Tetragon : https://tetragon.cilium.io/docs/

Ajouter à une liste de lecture

Ajouter à une liste de lecture