Quand on parle de Car Hacking, le thème généralement abordé est le bus CAN, permettant l’échange de données entre différents calculateurs embarqués, les ECU. Or, l’analyse des données transitant sur ces bus ne représente qu’une infime partie du temps passé lors d’un audit, la recherche de vulnérabilités se passant essentiellement devant votre désassembleur préféré. Dans cet article, découvrons comment débuter la rétro-ingénierie de calculateurs et explorons quelques techniques permettant l’identification de fonctions spécifiques au domaine automobile.

1. Analyse matérielle d’un ECU

Le fonctionnement d’un calculateur automobile pourrait se résumer aux éléments suivants :

- lire les valeurs d’un ou plusieurs capteurs ;

- contrôler un ou plusieurs actionneurs ;

- échanger des données sur un ou plusieurs réseaux embarqués.

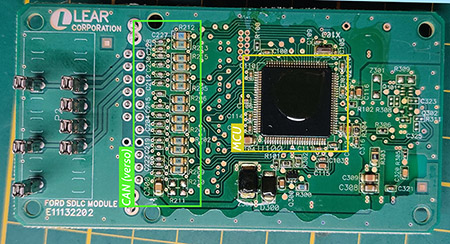

Pour répondre à ces besoins et selon les tâches à effectuer, un ECU (Electonic Control Unit) aura une architecture plus ou moins complexe. Comparons deux calculateurs, un contrôleur passerelle (Figure 1) et un tableau de bord digital (Figure 2).

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première