Cet article a pour but de montrer la mise en œuvre de Xenomai, solution de Temps Réel Dur sous Linux sur une carte cible ARM9 AT91. La mise en œuvre est décrite de façon détaillée montrant quels outils utiliser pour mesurer des temps de latence afin de savoir de façon précise si la carte cible peut remplir les conditions Temps Réel Dur imposées par un éventuel système à piloter par cette carte. La démarche mise en œuvre peut s’appliquer à toute autre carte cible ARM et de façon plus globale à toute carte cible exécutant Xenomai.

1. La carte cible ARM AT91

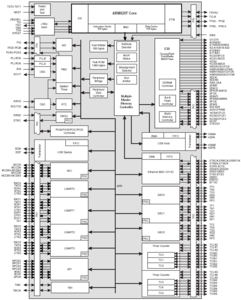

La carte cible AT91 mise en œuvre dans cet article est une carte de développement de moyenne gamme de la société bordelaise Eukréa permettant de mettre en œuvre le processeur ARM9 AT91RM9200. L’architecture du processeur AT91RM9200 est donnée sur la figure 1.

Figure 1 : Architecture du processeur AT91RM9200.

La carte cible possède les fonctionnalités suivantes :

- ARM920T ARM Thumb Processor, v4T…

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première