Après l'incontournable, nécessaire et peut-être pénible, introduction à GNU Radio, il est maintenant temps de passer aux choses sérieuses. Nous avons des questions, des interrogations, des inquiétudes et des doutes qui demandent réponses, éclaircissements et dissipations. Armé de nos connaissances basiques en SDR, mais d'une forte détermination, il est temps de découvrir ce que notre télécommande hurle à tout va lorsqu'on appuie sur ses boutons !

Nous allons en grande partie uniquement utiliser GNU Radio Companion et un récepteur USB DVB-T utilisant un tuner RT820. GNU Radio nous fournit tous les outils dont nous allons avoir besoin pour obtenir, analyser et comprendre le signal émis par la télécommande. Nous allons procéder par étape suivant une méthode relativement courante. Précisons enfin que les données que le constructeur fournit nous permettent déjà d'avoir de bonnes pistes pour cette exploration. Nous avons en effet, la fréquence utilisée ainsi que le type de modulation (ASK).

1. FFT : trouver le signal

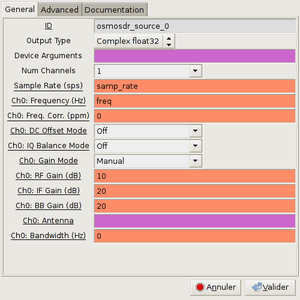

Avant toutes choses, préparons le strict minimum pour nos opérations. Cette fois, il ne s'agira plus d'utiliser une source synthétique comme nous l'avons fait précédemment, mais nous utiliserons le bloc osmocom. Créez donc un nouveau graphe dans GNU Radion Companion et glissez le bloc en question dans l'espace de travail. Double-cliquez ensuite pour obtenir ses propriétés :

La...

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première