Démarrez avec Yocto/Poky

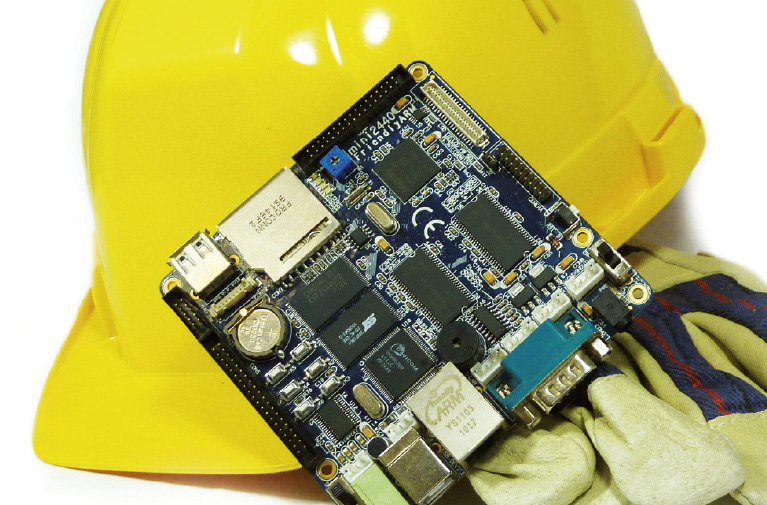

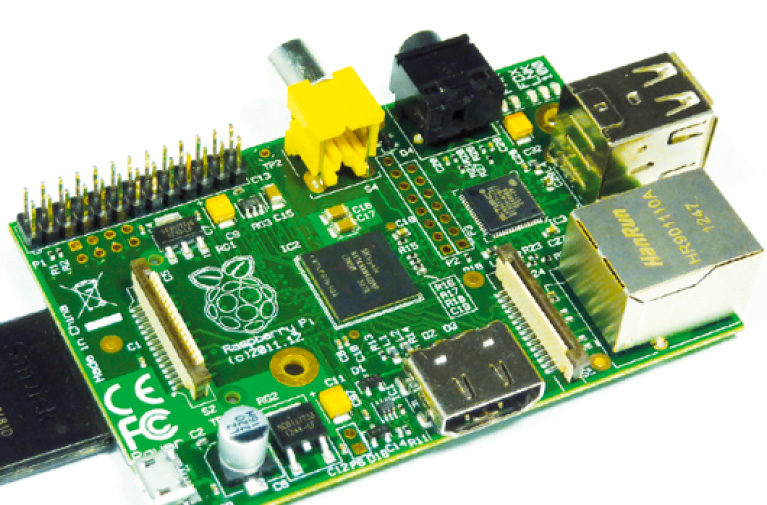

Il existe aujourd'hui tant de devkits et de plateformes que l'amateur éclairé tout comme le professionnel aura bien du mal à s'y retrouver. Bien que l'ensemble du marché soit totalement dominé par ARM, la diversité est plus que jamais à l'ordre du jour. Parmi tous les compétiteurs, certains jouent la carte de la puissance et d'autres, plus rares, celles des fonctionnalités avec tantôt des choix surprenants.