Les grandes conférences mondiales de « hacking » du moment comme Black-Hat, CHES ou encore le CCC (Chaos Computer Congress) en Europe [1] [2], présentent régulièrement des résultats et des travaux faisant appel à des méthodes de rétroconception de puces électroniques. Ces techniques sont utilisées pour mettre en évidence des failles de sécurité de dispositifs numériques présentant un caractère sensible en matière de confidentialité, intégrité et disponibilité de service. En effet, elles permettent de porter des attaques intrusives au plus bas niveau d’intégration de l’électronique, c’est-à-dire le « silicium », dans le but d’escamoter des protections physiques ou encore d’extraire des éléments secrets (codes, algorithmes, clés…).

Ces attaques sont d'autant plus redoutables que, à l'image d'un virus informatique (comme « StuxNet » par exemple), elles agissent au plus profond du système, tant du point de vue de ses couches matérielles que logicielles. Elles sont capables de déjouer toutes les contre-mesures éventuellement prises à des niveaux supérieurs et à l'image du « cheval de Troie », un système considéré inviolable peut s'écrouler en quelques secondes.

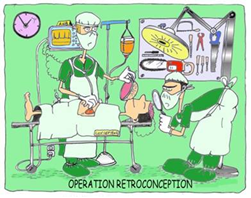

Fig. 1 : Opération Rétroconception

Toute opération de rétroconception repose sur des observations dont la granularité sera synonyme de pertinence et d’efficacité. La loi de Moore accompagne inexorablement l’évolution des méthodes et moyens mis en jeu dans le domaine de la rétro-conception microélectronique. Pour observer des structures élémentaires de plus en plus petites (technologies semi-conducteurs à lithographies inférieures à 20 nm), il faut disposer d’outils d’acquisition d’images de...

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première