Le projet Bitcoin [1] est décrit par ses détracteurs comme la plus grande menace de tous les temps pesant sur Internet. Pourtant, il ne s'agit ni du dernier malware chinois (ou russe ou américain ou ...), ni d'un groupe d'hacktivistes anonymes ou humoristiques, ni du Kill Switch américain (ou russe ou chinois ou ...).Son inventeur le décrit comme un moyen de paiement électronique de pair à pair autorisant les paiements sans recours à une institution financière, sans frais et garantissant l'anonymat des acheteurs et vendeurs. Ses partisans les plus ardents voient même en lui l'arme absolue contre l'inflation quand des économistes crient à l'arnaque. Les sénateurs américains Charles Schumer et Joe Manchin ont même déposé un projet de loi visant à interdire l'utilisation de Bitcoin. Wikileaks a annoncé en juin 2011 accepter les donations en BTC.

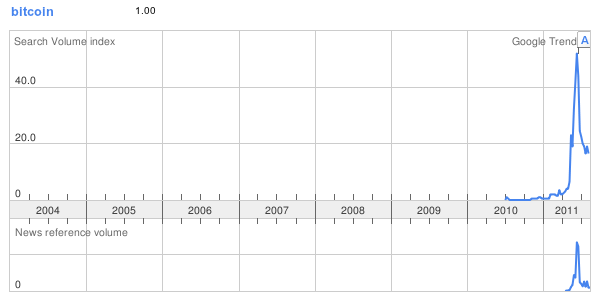

Quelle que soit l'opinion qu'on en ait, toujours est-il que le sujet fait beaucoup parler depuis avril 2011, comme le montre le schéma ci-dessous :

Fig. 1 - Tendances Google autour du mot-clé « bitcoin »

Qu'en est-il vraiment ?

1 Bitcoin... Bitcoin... Vous avez dit « Bitcoin » ?

Bitcoin est une monnaie électronique créée et gérée par ses utilisateurs en mode décentralisé.

Inspiré d'études menées en 1999, le projet Bitcoin est pleinement opérationnel depuis 2009. Il a été adopté par de nombreux sites de commerce en ligne et il est ainsi possible d'acheter des biens et services aussi divers et variés que des services en ligne (VPN, VoIP, hébergement de sites, partage de fichiers, etc.) ou des biens matériels (alimentation Bio, aliments pour chiens et chats, vêtements, meubles, etc.). Pour utiliser Bitcoin comme monnaie, il suffit de l'adopter et d'utiliser le logiciel, fourni sous licence libre, par le...

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première