Notre vie privée représente un réel objectif que toute personne doit préserver. Attaquant isolé, entité terroriste ou encore gouvernement : personne ne devrait être en droit de voir nos informations personnelles. Alors que doit-on faire pour s'en protéger ?Une phrase évidente vient alors en tête : « L'utilisation de mots de passe forts est indispensable ». Oui, bonne réponse, mais attention aux pièges…

1. Introduction

Retenir plusieurs mots de passe complexes peut s'avérer difficile. Un utilisateur lambda fera alors comme la plupart des gens, c'est-à-dire qu'il enregistrera ses mots de passe sur son poste de travail en utilisant les fonctionnalités proposées par le logiciel.

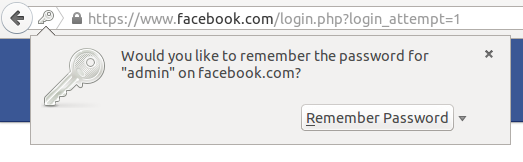

Voici comment Firefox propose de sauvegarder un mot de passe (cf. 2.3.1 Firefox/Thunderbird) :

Figure 1

Mais alors sous quelles formes ces mots de passe sont-ils stockés sur notre système d'exploitation ?

Voici différentes méthodes utilisées par de nombreux logiciels pour stocker un mot de passe de façon plus ou moins sécurisée sur un poste de travail.

2. Stockage des mots de passe

2.1 Mots de passe en clair

Aussi surprenant que cela puisse paraître, de nombreux logiciels stockent leurs mots de passe en clair dans un fichier de configuration. C'est le cas de Pidgin (configuration par défaut), Squirrel, Filezilla, et bien d'autres. Voici ce que l'on pourrait voir...

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première