Le 20 Janvier 2011, alors que Twitter frôlait les 200 millions d'utilisateurs, une nouvelle vague de liens malicieux est apparue. Avec plus de 110 millions de « tweets » par jour et 370 000 nouveaux inscrits quotidiennement, Twitter est naturellement devenu une cible idéale pour les criminels. Le nombre de caractères limités par ce site (140) pousse de plus en plus d'utilisateurs à se servir d'adresses internet raccourcies, principalement utilisées sur les réseaux sociaux, sans se douter que des liens malveillants peuvent s'y dissimuler. C'est « goo.gl », le service de raccourcissement d’URL de Google, qui fut utilisé pour mener la campagne d'infection [1].Lors de la découverte de la campagne, un nouveau ver fut suspecté. Il n'en est rien. Il semblerait que les comptes de milliers d'utilisateurs Twitter furent compromis et utilisés pour diffuser les liens.

1. Les tweets frauduleux

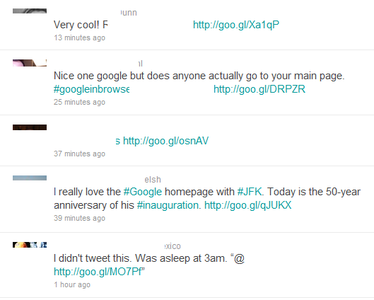

Voici à quoi ressemblaient les milliers de tweets malveillants postés sur Twitter.

Figure 1 : Tweets malveillants

Plusieurs dizaines de liens raccourcis (goo.gl/XXXX) différents furent employés lors de la propagation des liens frauduleux, dans des tweets anodins, aux sujets divers et variés, tels que le 50ème anniversaire du discours d'investiture de John F. Kennedy. Certains utilisateurs se sont rendu compte que des messages Twitter avaient été postés depuis leur compte, à leur insu (voir dernier message de la capture précédente).

Lors de la visite d'un des liens abrégés, l'utilisateur est redirigé à plusieurs reprises avant d'atterrir sur la page du faux antivirus « Security Shield » (Plus connu sous le nom de Security Tool).

2. La chaîne de redirections

Tous les liens « goo.gl » redirigeaient les utilisateurs vers une page « m28sx.html » hébergée sur...

- Accédez à tous les contenus de Connect en illimité

- Découvrez des listes de lecture et des contenus Premium

- Consultez les nouveaux articles en avant-première